Как снять данные с сим карты

Обновлено: 18.05.2024

Мобильная связь стала нашим верным попутчиком. Трудно представить поездку на машине, загородные сборы, работу или даже поход в магазин без сотового телефона. Трубка становится палочкой-выручалочкой в любой сложной ситуации. Человек привык к своему маленькому коммуникатору, и связь, которая установилась между сотовым аппаратом и его владельцем, намного сильнее, чем предложенная вам оператором. Попробуйте пару дней не брать с собой свой мобильник. Мысли о пропущенных встречах, возможной неприятности за рулем или тревога при встрече захлестнут вас. Так организм отреагирует на отсутствие 100 граммов пластика и полупроводников. Если сотовый телефон настолько важен для нас, то почему мы так мало о нем знаем? Цикл наших статей «Секреты связи» должен изменить это. Мы познакомим вас со многими интересными моментами из жизни сотовой связи и дадим базовое представление об аппаратной части.

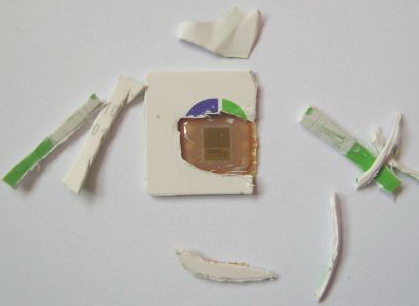

Сегодня речь пойдет о SIM-карте. Большинство пользователей не уделяют этому микрокомпьютеру никакого внимания. Но без тени смущения можно заявить, что SIM-карта -- сердце вашего сотового аппарата. Удобство и простота этого решения, с одной стороны, выводят его на один уровень с изобретением колеса. С другой стороны, SIM-карта вобрала в себя все новое из современного цифрового прогресса. Решение представляет из себя не просто статический прибор, а серьезный эволюционирующий чип. Возможности которого задействованы далеко не в полном объеме.

Почему SIM-карта?

История возникновения любого устройства тесно связана с вопросом – «Почему»? Говорят, что если ребенок задает его в 2 года, то из него вырастает гений. Если заветное слово произнесено в пять лет, то перед нами простой индивидуум. Становится мучительно больно, когда задумываешься, в каком возрасте мы задаемся этим вопросом. Итак, четко ответив, почему была создана SIM-карта, мы смоем позор временной задержки возникновения этого вопроса.

- отдельный модуль;

- встроенная память и процессор для выполнения команд;

- возможность программирования;

- законченный товар

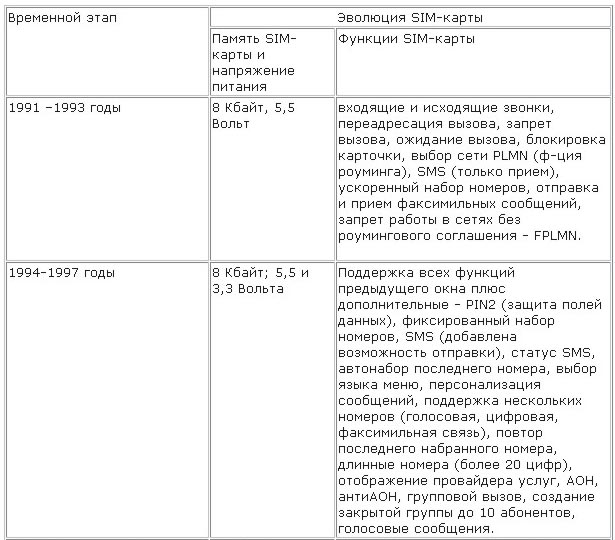

Этапы развития SIM-карты

Временной этап

Эволюция SIM-карты

Память SIM-карты и напряжение питания

Функции SIM-карты

1991 –1993 годы

8 Кбайт, 5,5 Вольт

1994-1997 годы

8 Кбайт; 5,5 и 3,3 Вольта

1997 год и до настоящего времени

16 Кбайт, 64 Кбайт, 3,3 Вольта; 1,8 Вольта

Находится в стадии формирования. Добавлено более 50 новых функций. Среди них (наиболее интересные и перспективные) - SIM Application Toolkit, Enhanced Full Rate, а также взаимодействие GSM и DECT. Поддержка Java.

Прослеживается одна простая закономерность – SIM карта становится более технологичным решением. Объем памяти растет вслед за набором функций. Что ждет нас в будущем? Прежде всего, возможен скачек в расширении памяти SIM-карты. Разработчики и инженеры уже не раз сообщали, что они готовы представить на рынок 1 Мб SIM-карты. Однако этого не происходит. В чем причина? Новые SIM-карты стоят больше и за них кому-то придется платить. Никто не станет этого делать, если не увидит очевидной выгоды. Сомнения приходят со стороны рынка карт флеш-памяти. Они могут стать универсальным хранилищем информации. Стоимость этих решений существенно ниже, чем SIM-карт. Кроме этого, покупка дополнительной памяти -- событие конституционное и демократическое, а значит, что при покупке абоненту не придется переплачивать за лишнее свободное место. И все же есть информация, которую уносить далеко от SIM-карты не сподручно, и последние все же будут расти в цифровом объеме. Второй очевидный шаг -- снижение напряжения питания. Здесь ведутся работы. Шаги эти надо согласовывать с производителями сотовых телефонов. Помните рынок GSM 5 лет назад, когда новые телефоны отказывались работать со старыми картами (вернее наоборот – старые SIM-карты с новыми телефонами)? Инерционность тут огромная, но снижение питание увеличивает жизнь сотового, так как мощность, затрачиваемая на работу SIM-карты, становится меньшей.

SIM-карта под увеличительным стеклом

- Прозрачный файл состоит из определенного числа байтов, доступных по отдельности и блоками, для чего необходимо уточнить их относительный адрес (offset) и длину (length).

- Линейный файл состоит из последовательности записей (records) фиксированной длины и в соответствии с этим должен рассматриваться как последовательный. Максимальный объем такого файла составляет 255 записей на 255 байт, не считая расширения.

- Циклический файл содержит определенное число записей фиксированной длины. При этом каждая новая запись всегда занимает первую позицию, в то время как последняя оказывается "затертой".

Итак, перед нами предстала SIM-карта, как небольшой компьютер. Устройство имеет микропроцессор, который управляется командами. В памяти хранится информация. Ее организация отвечает строгим правилам. Ваш компьютер иногда дает сбои? SIM-карта ничем не отличается от него…

Защита и сбои в работе SIM-карты

Злоумышленники и ваша SIM-карта

Возможно ли клонирование SIM-карт? Теоретически этот процесс решается достаточно просто. Злоумышленник должен скопировать служебную информацию с SIM-карты (международный идентификационный номер абонента мобильной связи (International Mobile Subscriber Identity - IMSI), его индивидуальный шифровальный ключ (Ki) и программу криптографического алгоритма (A3)) на пустую болванку. Таким образом, в сети появится абсолютно идентичный клон, который сможет тратить деньги наравне с оригиналом. Возможно ли существование в сети полного клона? Ряд операторов абсолютно уверенно отвечает, что такая возможность полностью исключена. Абонент с двойником (единовременное нахождение в сети) будет мгновенно отключен до выяснения всех обстоятельств. Действительно, реестр пользователей операторы ведут очень строго. Отловить размножившихся абонентов не составляет никакого труда. Однако недавно был проведен эксперимент (мы сознательно замалчиваем операторов и страны этого эксперимента) по клонированию SIM-карт. Оказывается, некоторые операторы не имеют защиты на этот случай. Слепая уверенность в невозможности клонирования пользователей GSM сетей может сыграть на руку злоумышленникам. Как сделать клон SIM-карты? Теоретически для этого достаточно перехватить большой пакет данных в эфире. После этого выудить оттуда нужные данные. Реально этот метод не работает. Заставить телефон передавать в эфир столько, сколько надо, нет возможности. Поэтому опасаться стоит только прямого похищения вашей SIM-карты. Устройства для их чтения и записи можно купить в любом крупном городе без всяких лицензий. Изготовление дубля требует минимум знаний и всего нескольких минут. Поэтому остерегайтесь давать вашу SIM-карту в чужие руки. Иначе информация о вашем лицевом счете может принести вам ряд неприятных сюрпризов.

Вместо заключения

Подытожим: SIM-карта это обыкновенный микрокомпьютер. Она является сердцем вашего сотового телефона и, к сожалению, устройство это не безгрешно – оно может сломаться. В нашем обзоре мы делали упор на рассказе о SIM-карте для GSM сетей. Устройства, которые применяются в спутниковых телефонах или сетях других операторов, на базовом уровне практически идентичны. Они могут отличаться объемом памяти, набором команд, сервисной информацией и так далее. В следующем нашем материале мы расскажем вам о том, как строится GSM связь в современных сетях.

Все вопросы, замечания и пожелания можно и нужно задавать в конференции

Восстанавливаем информацию с SIM карт

Секреты связи: Часть 1 – вскрываем SIM-карту

Мобильная связь стала нашим верным попутчиком. Трудно представить поездку на машине, загородные сборы, работу или даже поход в магазин без сотового телефона. Трубка становится палочкой-выручалочкой в любой сложной ситуации. Человек привык к своему маленькому коммуникатору, и связь, которая установилась между сотовым аппаратом и его владельцем, намного сильнее, чем предложенная вам оператором.

Попробуйте пару дней не брать с собой свой мобильник. Мысли о пропущенных встречах, возможной неприятности за рулем или тревога при встрече захлестнут вас. Так организм отреагирует на отсутствие 100 граммов пластика и полупроводников. Если сотовый телефон настолько важен для нас, то почему мы так мало о нем знаем? Цикл наших статей «Секреты связи» должен изменить это. Мы познакомим вас со многими интересными моментами из жизни сотовой связи и дадим базовое представление об аппаратной части.

Сегодня речь пойдет о SIM-карте. Большинство пользователей не уделяют этому микрокомпьютеру никакого внимания. Но без тени смущения можно заявить, что SIM-карта -- сердце вашего сотового аппарата. Удобство и простота этого решения, с одной стороны, выводят его на один уровень с изобретением колеса. С другой стороны, SIM-карта вобрала в себя все новое из современного цифрового прогресса. Решение представляет из себя не просто статический прибор, а серьезный эволюционирующий чип. Возможности которого задействованы далеко не в полном объеме.

Почему SIM-карта?

История возникновения любого устройства тесно связана с вопросом – «Почему»? Говорят, что если ребенок задает его в 2 года, то из него вырастает гений. Если заветное слово произнесено в пять лет, то перед нами простой индивидуум. Становится мучительно больно, когда задумываешься, в каком возрасте мы задаемся этим вопросом. Итак, четко ответив, почему была создана SIM-карта, мы смоем позор временной задержки возникновения этого вопроса.

Любой сотовый телефон должен однозначно идентифицироваться сетью оператора. Прежде всего, это необходимо делать для снятия с него денег за предоставленные услуги. Кроме того, идентификация служит ключом к предоставлению всех услуг. Во время подключения к сети трубка получает уникальное обозначение, которое заносится в специальный реестр. Вопрос с присвоением кода каждому телефону на первых порах решался очень просто. Оператор использовал уникальный Electronic Serial Number (ESN) – заводской номер аппарата. Скорее всего, это произошло по аналогии с автомобильной промышленностью. Не секрет, что ранее во многих странах номерной знак машине присваивался на заводе и сопровождал автомобиль всю его жизнь (не путайте с номером кузова или VIN-номером). Такой подход вполне оправдан, даже не смотря на очевидные проблемы, которые связны с необходимыми договорами о форматах и общих базах данных.

Итак, первые телефоны находились в сети под своим Electronic Serial Number (ESN). Проблемы появились очень скоро. На рынок стали выходить все новые производители сотовых телефонов и оборудования для мобильных сетей. Надо заметить, что теплыми взаимоотношениями между собой, как любые нормальные конкуренты в условиях динамично развивающегося рынка, они не отличались. Поэтому договариваться о единых форматах Electronic Serial Number (ESN) стало почти невозможно. Разумеется, через некоторое время этот хаос был бы упорядочен. Однако гром, который ударил со стороны пользователей, не дал развития этому сценарию. Дело в том, что в те времена посещение оператора сотовой связи для приписки к нему и других формальных манипуляций становилось тяжелой обязанностью абонента. Сотовая связь, которая выглядела и преподносилась ростком свободы, предстала в виде тяжелого бремя. Одним словом, определенную аудиторию Electronic Serial Number (ESN) не устроил в корне. Все силы были брошены на поиски альтернативных путей. Они были найдены. Справедливости ради замечу, что и сейчас ряд сетей в мире использует Electronic Serial Number (ESN) для идентификации абонента, но видимых перспектив в этом направлении нет и такой подход обречен на вымирание.

Итак, с обозначенной проблемой справились очень интересно. Было решено разделить идентификацию сотового телефона и абонента. Изначально это выглядело крайне привлекательно. Со временем появились недочеты, о которых скажем позже. Итак, GSM стандарт наложил на производителей сотовых телефонов обязательство – каждая трубка должна иметь 15-значный уникальный номер IMEI (International Mobile Equipment Identifier). Существуют специальные службы, которые следят и распределяют диапазоны чисел для компаний разработчиков. Если вы хорошо знакомы с компьютерным делом, то перед вами аналог MAC-адреса сетевой карты. Итак, сотовая трубка опознается оператором по IMEI коду. А вот абонент разделяется с сотовым телефоном. Для его идентификации служит SIM-карта. Это устройство становится неотъемлемым спутником всех ваших переговоров (кроме вызова экстренных служб по номеру 112, который осуществляется даже без SIM карты). Изначально к этому устройству выдвигались следующие требования:

- отдельный модуль;

- встроенная память и процессор для выполнения команд;

- возможность программирования;

- законченный товар

Все эти условия были выполнены и на рынок попал один из самых популярных в наши дни микрокомпьютеров.

Этапы развития SIM-карты

Прослеживается одна простая закономерность – SIM карта становится более технологичным решением. Объем памяти растет вслед за набором функций. Что ждет нас в будущем? Прежде всего, возможен скачек в расширении памяти SIM-карты. Разработчики и инженеры уже не раз сообщали, что они готовы представить на рынок 1 Мб SIM-карты. Однако этого не происходит. В чем причина? Новые SIM-карты стоят больше и за них кому-то придется платить. Никто не станет этого делать, если не увидит очевидной выгоды. Сомнения приходят со стороны рынка карт флеш-памяти. Они могут стать универсальным хранилищем информации. Стоимость этих решений существенно ниже, чем SIM-карт. Кроме этого, покупка дополнительной памяти -- событие конституционное и демократическое, а значит, что при покупке абоненту не придется переплачивать за лишнее свободное место. И все же есть информация, которую уносить далеко от SIM-карты не сподручно, и последние все же будут расти в цифровом объеме.

Второй очевидный шаг -- снижение напряжения питания. Здесь ведутся работы. Шаги эти надо согласовывать с производителями сотовых телефонов. Помните рынок GSM 5 лет назад, когда новые телефоны отказывались работать со старыми картами (вернее наоборот – старые SIM-карты с новыми телефонами)? Инерционность тут огромная, но снижение питание увеличивает жизнь сотового, так как мощность, затрачиваемая на работу SIM-карты, становится меньшей.

SIM-карта под увеличительным стеклом

Теперь стало ясно, как оператор создает новые сервисы на вашем телефоне. Все очень просто. Ситуация напоминает работу обычного компьютера. Помните, что если SIM-карта будет извлечена из трубки, то информация на ней не может быть утеряна. С другой стороны, вас не должно удивлять, что извлечение или смена SIM-карты может поменять меню вашего телефона.

Давайте вскользь рассмотрим структуру памяти SIM-карты. Корневая директория MF (Master File) содержит в себе поддиректории DF (Dedicated Files) и файлы EF (Elementary File). Поддиректории, в свою очередь, тоже содержат файлы первого и второго уровня. Каждый элементарный файл (EF) может принадлежать к одному из трех следующих семейств: прозрачные, линейные и циклические. Элементарные файлы содержат разнообразную служебную информацию. Такой информацией может быть код IMSI абонента, список поддерживаемых языков, таблица доступных услуг и др. Файл состоит из заголовка (header) и тела (body). Заголовок детально описывает структуру файла и условия доступа к нему. Тело содержит собственно данные.

- Прозрачный файл состоит из определенного числа байтов, доступных по отдельности и блоками, для чего необходимо уточнить их относительный адрес (offset) и длину (length).

- Линейный файл состоит из последовательности записей (records) фиксированной длины и в соответствии с этим должен рассматриваться как последовательный. Максимальный объем такого файла составляет 255 записей на 255 байт, не считая расширения.

- Циклический файл содержит определенное число записей фиксированной длины. При этом каждая новая запись всегда занимает первую позицию, в то время как последняя оказывается "затертой".

Итак, перед нами предстала SIM-карта, как небольшой компьютер. Устройство имеет микропроцессор, который управляется командами. В памяти хранится информация. Ее организация отвечает строгим правилам. Ваш компьютер иногда дает сбои? SIM-карта ничем не отличается от него…

Защита и сбои в работе SIM-карты

Владелец SIM-карты получает возможность делать звонки, передавать информацию или использовать другие услуги. Его правильная идентификация становится ключом к трате денег. А там где появляются звонкие монеты, непременно стоит ожидать недобросовестных людей, которые попробуют вас обворовать. Такова природа человеческих отношений наверху эволюционного пути. Производители стараются дать пользователю максимум возможностей для сохранения контроля над своей вещью. Иными словами, замки, шифры, коды и сторожа – наши лучшие друзья в этом мире.

В SIM-карте тоже существует свой замок. Ключом к нему служит Personal Identification Number – PIN-код. Его получает пользователь при покупке карты. Включить все (почти) функции SIM-карты можно только набрав его правильно. В случае ошибки (пользователю дается трехкратная попытка) идентификация не происходит и карта блокируется. Вернуть ее к жизни можно только после ввода Personal Unblocking Key – PUK-кода (десять попыток ввода). PIN и PUK код изначально планировалось задавать из 8 цифр. Однако для упрощения жизни абонентов PIN-код был укорочен до 4 символов. PUKсостоит из 8 цифр. Некоторые пользователи снимают защиту с SIM-карты. Делается это через меню телефона. После этого аппарат не требует от владельца вводить PIN-код при включении или других сопряженных событиях.

Существуют так же PIN2 и PUK2 коды. Они помогают раскрывать дополнительные возможности SIM-карты. Например, они инициализируют команды на запрет входящих или исходящих вызовов. Снятие этого кода так же возможно и ответственность за этот шаг лежит на абоненте.

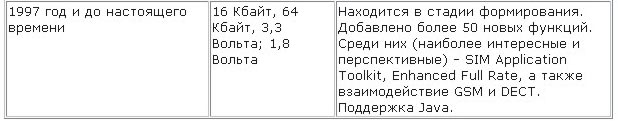

Чаще всего по статистике сервисных служб сбои в работе SIM-карт происходят после их механического повреждения. Виновник нашего обзора очень хрупок. Современные сотовые телефоны получают жесткие захваты для SIM-карт. Пользователи с усердием ломают их именно в заглушках. Заменить сломанную SIM-карту несложно, а вот восстановить содержимое зачастую невозможно.

Вторая по распространенности проблема связана с забыванием PIN-кода. После троекратного его ввода телефон блокируется. Десяток неудачных попыток по вводу PUK и SIM-карта превращается в хлам. На экране сотового телефона появляется приглашение посетить оператора для замены SIM-карты. Удовольствие почти всегда платное и требует паспорта для вашей идентификации. Вам выдается новая SIM-карта и новые коды к ней.

Злоумышленники и ваша SIM-карта

Возможно ли клонирование SIM-карт? Теоретически этот процесс решается достаточно просто. Злоумышленник должен скопировать служебную информацию с SIM-карты (международный идентификационный номер абонента мобильной связи (International Mobile Subscriber Identity - IMSI), его индивидуальный шифровальный ключ (Ki) и программу криптографического алгоритма (A3)) на пустую болванку. Таким образом, в сети появится абсолютно идентичный клон, который сможет тратить деньги наравне с оригиналом. Возможно ли существование в сети полного клона? Ряд операторов абсолютно уверенно отвечает, что такая возможность полностью исключена. Абонент с двойником (единовременное нахождение в сети) будет мгновенно отключен до выяснения всех обстоятельств. Действительно, реестр пользователей операторы ведут очень строго. Отловить размножившихся абонентов не составляет никакого труда. Однако недавно был проведен эксперимент (мы сознательно замалчиваем операторов и страны этого эксперимента) по клонированию SIM-карт. Оказывается, некоторые операторы не имеют защиты на этот случай. Слепая уверенность в невозможности клонирования пользователей GSM сетей может сыграть на руку злоумышленникам.

Как сделать клон SIM-карты? Теоретически для этого достаточно перехватить большой пакет данных в эфире. После этого выудить оттуда нужные данные. Реально этот метод не работает. Заставить телефон передавать в эфир столько, сколько надо, нет возможности. Поэтому опасаться стоит только прямого похищения вашей SIM-карты. Устройства для их чтения и записи можно купить в любом крупном городе без всяких лицензий. Изготовление дубля требует минимум знаний и всего нескольких минут. Поэтому остерегайтесь давать вашу SIM-карту в чужие руки. Иначе информация о вашем лицевом счете может принести вам ряд неприятных сюрпризов.

Вместо заключения

Оперативная и эксклюзивная информация - в 140 знаках! Подписывайтесь на наш канал:

Читать @Mobiset

Контакты сохраняются на SIM-карте?

На SIM-картах можно хранить контакты, но их емкость зависит от типа и возраста SIM-карты, которую вы используете. Как правило, современные SIM-карты 128K могут хранить около 250 контактов. Если вы потеряете SIM-карту, злоумышленник может получить доступ к контактам, сохраненным на SIM-карте.

Однако это применимо только в том случае, если вы сохраняли контакты на свою SIM-карту. Обычно мы сохраняем контакты онлайн в нашей учетной записи Google или Apple, и в этом случае никто не сможет получить доступ к вашим контактам, поскольку они не сохранены на SIM-карте.

Ваша контактная информация сохранена на SIM-карте?

Некоторые из ваших личных данных, такие как идентификатор электронной почты и домашний адрес, могут быть доступны, но только через приложение вашего оператора связи. Итак, чтобы просмотреть контактную информацию, вам необходимо загрузить приложение вашего оператора связи из Google Play или App Store.

Какая информация сохраняется на SIM-карте и как ее защитить?

Чтобы совершать телефонные звонки, вам понадобится модуль идентификации абонента (SIM) внутри вашего устройства. Без него вы не получите сигнал, что приведет к сбоям звонка. SIM-карта также позволяет выполнять аутентификацию на различных веб-сайтах и в банковских приложениях, что подчеркивает, насколько важно обеспечивать ее безопасность в любое время.

Сегодня мы рассмотрим практически все, что вам нужно знать о SIM-картах, и дадим вам несколько советов, как сохранить их в безопасности.

Восстановление данных с сим карты

Наш с вами мобильный телефон может сохранять большой объем полезной нам информации, благодаря модулю, который служит для идентификации абонента, а по простому SIM-карта. Она кроме своей функции по обеспечению соединения с сетью, обеспечивает безопасное хранение индивидуальных данных. Но иногда бывает такое, что нам требуется восстановление данных с сим карты по ряду массы причин.

Как заблокировать сим-карту?

Перед установкой блокировки SIM-карты вам, вероятно, понадобится PIN-код вашей SIM-карты по умолчанию. Свяжитесь с вашим оператором, чтобы получить его.

После получения PIN-кода перейдите к Настройки > Биометрия и безопасность / Местоположение и безопасность > Блокировка SIM-карты > Включить переключатель> Установить PIN-код. (Вы можете просто выполнить поиск блокировки SIM-карты в строке поиска в приложении «Настройки».)

Пользователи Samsung на Единый интерфейс 2.1 Для доступа к параметру «Настроить блокировку SIM-карты» необходимо перейти в «Настройки»> «Биометрия и безопасность»> «Другие настройки безопасности».

Общаемся с SIM-картой на низком уровне

f: не могу представить, как крусач может работать) Наши курсачи обычно пыляться где-то на полках

m: Вот у меня есть плата. К ней нужно подрубить сим-карту, и эта плата должна прочитать смс оттуда)

m: плата покупная, а вот программируем ее мы)

f: а нельзя смс с телефона прочитать?

— из жизни, орфография сохранена

Ну а если вам все-таки интересно узнать больше о сим-картах, протоколах передачи и их файловой структуре, прошу под кат. Ну и куда же без кода…

Что делать, если вы потеряли SIM-карту?

Если вам не повезло и SIM-карта не попадет в руки действительно плохих людей, вам не составит труда позаботиться о потерянной SIM-карте.

Сразу после того, как утеряли SIM-карту, позвоните своему оператору связи и сообщите об инциденте. Затем они заблокируют вашу карту, чтобы ваша SIM-карта не использовалась. Наконец, подайте заявку на получение дубликата SIM-карты, подтвердив свою личность, и установите SIM-карту, как вы бы. Ваш оператор связи может взимать плату за замену SIM-карты.

Свяжитесь с вашим оператором связи по поводу утери SIM-карты:

У вас есть пара вопросов, на которые мы не смогли ответить? Оставьте свои вопросы в разделе комментариев ниже, и мы сразу же к этому приступим.

Как осуществляется восстановление информации?

Легче всего вернуть «к жизни» записи, которые пользователь просто ошибочно удалил, главное после подобного промаха не заносить никаких новых данных в память, а лучше вообще выключить сотовый телефон и изъять из него SIM карту.

Например, при стирании абонента в телефонном справочнике «операционка» мобильника производит исправление двух стартовых битов в заголовке соответствующего файла, что переводит область, на которой он размещен в статус «готова к перезаписи». Соответственно, если пользователь продолжает применять устройство по своему прямому назначению, то высока вероятность того, что при перемещении любой новых данных на тело карты они займут место случайно удаленных. Реанимировать перезаписанные подобным образом участки стертых файлов и провести процедуру восстановления информации с них будет уже невозможно.

Также часто случаются сбои управляющей программы самого мобильного аппарата, при этом нарушается четкость структуры размещения файлов на SIMке, заголовки при этом наполняются информационным «мусором». Убрать все лишнее и вернуть исковерканной конструкции первоначальный вид помогут специализированный программные продукты, например Data Doctor Recovery. К слову, практически весь софт занимающийся проблемами файловых структур карт сотовых телефонов платный. Не коммерческие программы малопригодны для качественного ремонта логической организации информации размещенной на SIMках.

К сожалению, идентификационные карты мобильников практически не защищены от любого физического воздействия извне. Пользователь может без труда повредить целостность такого модуля в момент установки его в разъем или извлечения. Царапины, трещины или сколы на теле карты, особенно в районе контактных площадок, могут полностью аннулировать любые шансы на последующее восстановление информации.

Понравилась полезная статья? Подпишитесь на RSS и получайте больше нужной информации!

Как бороться со сменой SIM-карты?

Теперь, когда вы знакомы с заменой SIM-карты, нам, вероятно, не придется рассказывать вам, насколько важно создать защиту от нее. Из-за характера атаки защититься от нее довольно сложно. Однако, если вы помните о нескольких вещах, вы значительно усложните жизнь потенциальному хакеру.

Держите низкий профиль

Вставить блокировку сим-карты

Пин-код SIM-карты не позволит хакеру использовать SIM-карту на своем устройстве. Если они каким-то образом не получат PIN-код, у них нет другого способа использовать SIM-карту в своем телефоне. Кроме того, 3 неудачные попытки заблокировали бы SIM-карту, не давая им воспользоваться конфиденциальной информацией.

1. Введение

Начать стоит с того, что сим-карта является разновидностью смарт-карт, поэтому она полностью подчиняется стандарту ISO-7816. Я не буду говорить, какие выводы она имеет (об этом уже подробно говорили в предыдущей статье).

На процессор некоторых симок (если точнее — смарт-карт) можно подавать синхронизирующий сигнал до 20 МГц. Но ведь при включении симки терминал не знает ее параметров, поэтому общение начинается с, максимум, 4 МГц. Впоследствии, терминал узнает симку получше и может изменить параметры передачи.

К выводу I/O должен быть подключен pull-up резистор номиналом 20 КОм. В те моменты, когда терминалу и симке нечего сказать друг другу (т.е. они оба находятся в Z-состоянии) этот резистор обеспечит на выводе логическую единицу.

2. Активация/деактивация

Активация сим-карты и последующий cold reset

Диаграмма довольно проста, cold reset начинается с момента времени Та. Стоит лишь отметить, что I/O управляется здесь только симкой. Терминал должен игнорировать любой сигнал на нем, пока RST в нуле. После симка обязана дать ответ (Answer to reset).

Деактивация

Определенных рамок времени здесь нет, I/O также управляется симкой.

Можно ли взломать сим-карту?

Учитывая, что SIM-карты не такие сложные, как некоторые другие компоненты вашего смартфона, возможности для эксплуатации уязвимостей практически отсутствуют. Тем не менее, был обнаружен взлом, получивший название SIMJacker, который использует уязвимость в браузере SIMalliance Toolbox (S @ T). К счастью, благодаря подобным Chrome и другим интернет-браузерам мы больше не чувствуем необходимости использовать S @ T, который является очень простым по своей природе.

Избавившись от SIMJacker, мы должны устранить самую серьезную угрозу в мире SIM-карт: клонирование. В этом методе, также известном как замена SIM-карты, злоумышленник принимает вашу личность и запрашивает у вашего оператора дублирующую SIM-карту. Это, безусловно, самый разрушительный метод «взлома» SIM-карт, который ежегодно затрагивает значительную часть мобильных пользователей.

Сохраняются ли фото и видео на SIM-карте?

Что такое смена SIM-карты?

SIM-карты существуют с момента изобретения мобильных устройств. В отличие от других аспектов мобильных телефонов, SIM-карты не претерпели серьезных изменений. Размеры, конечно, изменились, но принцип работы остался прежним.

Учитывая тип конфиденциальной информации, которую они хранят, SIM-карты всегда были в списке хитрых хакеров. Обычно большинство взломов используют технологические уязвимости. Однако самый разрушительный метод взлома SIM-карты не зависит от технологии. Он основан на краже личных данных старой школы.

3. Протоколы передачи

У всех смарт-карт и, соответственно, сим-карт существует два типа протоколов передачи — побайтовый T0 и блочный T1. Я рассмотрю только Т0.

Сразу скажу, что T0 как две капли воды похож на UART (он используется в передаче по COM-порту). Но с небольшими оговорками. Начнем с самого начала.

Момент времени в протоколе T0 носит название элементарной единицы времени (etu), которая равна:

где F (коэффициент преобразования тактовых импульсов) и D (коэффициент регулирования скорости передачи битов) задаются исходя из ATR, а f – частота синхроимпульса для карты. По умолчанию, F = 372, а D = 1.

Передача на выводе I/O начинается с появлением стартового бита — спада с логической единицы. Время, отведенное каждому биту равно etu. Далее идут 8 битов данных, 1 бит четности и, как минимум, 2 стоповых бита. Временной отрезок между двумя стартовыми битами всегда должен быть больше или равен 12 etu и меньше или равен 9600 etu.

Как восстановить данные с сим-карты быстро и надежно?

Возможна ли потеря информации хранящейся на SIM-карте?

Данный модуль, как и любое электронное устройство, может выйти из строя. Так как оно хрупкое и не переживет если его не аккуратно используют.

Какие поломки могут привести к потере информации?

1. Если вдруг выскакивает ошибка при попытке осуществить звонок или же принять вызов. Причиной этого может быть поломка устройства отвечающего за определения SIM-карты.

2. Ослабление заслонки для SIM-карты, так же приводят к нарушению в работе модуля, что приводит к нарушению при попытке принять или осуществить вызов.

3. Кроме этого поломка может быть в электронной схеме, функция которой считывать данные с SIM-карты или же вышел из строя сам модуль.

Последний вариант приводит к большим проблемам. Так, как после замены модуля, вас ждет еще восстановление данных с сим карты.

Кроме ошибок аппаратной части существуют и другие причины, приводящие к утере информации с сим карты. Так, например вирусные атаки. В таком случае ваша информация будет утеряна или повреждена. И чтобы восстановить информацию на сим-карте вам понадобиться специалист.

Следует ли прибегать к помощи специалиста, чтобы восстановить данные с сим карты?

Ответ на этот вопрос зависит от важности, хранимой на симке информации. В случае, когда эта информация очень вам дорога по личным мотивам, или может это важная финансовая информация, отсутствие которой приведет к серьезным проблемам, то профессионал просто необходим. Ведь специалист гораздо лучше справится с задачей, осуществляя восстановление данных с сим карты. А в случае самостоятельной работы по восстановлению информации растет шанс, что ситуация станет гораздо хуже.

4. Answer to reset

Как я уже говорил, симка посылает ATR после cold reset’a. Именно в нем содержится информация с рекомендуемым значением частоты синхронизации, списком поддерживающих протоколов передачи и т.д.

Самый первый байт в ATR — TS. Он показывает, какое кодирование применяется – прямое или инверсное.

Прямое кодирование: если TS равен HHLH HHLL, то высокий уровень напряжения в цепи I/O кодирует логическую единицу, а момент времени 2 на рисунке кодирует наименьший значимый бит. При таком кодировании значение байта TS равно 0x3B.

Обратное кодирование: если TS равен HHLL LLLL, то низкий уровень напряжения в цепи I/O кодирует логическую единицу, а H – логический ноль. Момент времени 2 на рисунке кодирует наибольший значимый бит. При таком кодировании значение байта TS равно 0x3F.

Остальные байты содержат служебную информацию, например, рекомендуемые значения F и D, влияющие на значение etu.

5. Структура команд

Команды делятся на два типа: Command Transport Data Unit (C-TPDU) и Response Transport Data Unit (R-TPDU), т.е. команда и ответ на нее. Команды всегда составляют пару: на любую команду, переданную на карту, карта ответит R-TPDU. R-TPDU всегда заканчивается статусным байтом, характеризующим успешность команды.

Структура C-TPDU:

| Код | Длина | Описание | |

| CLA | 1 | Класс инструкции | Заголовок |

| INS | 1 | Код инструкции | |

| P1 | 1 | Параметр инструкции 1 | |

| P2 | 1 | Параметр инструкции 2 | |

| Lc | 0 или 1 | Количество байтов в поле Data | |

| Data | Lc | Данные команды | Тело |

| Le | 0 или 1 | Максимальное количество байтов, ожидаемых в ответ |

Не все карты могут сразу принять заголовок и тело команды, в таком случае нужно послать сначала заголовок, дождаться ответного статусного байта, а затем слать тело команды.

Стоит отметить, что если мы ошиблись в каком-либо параметре команды, симка сообщит об этом в статусном байте, но она имеет право проигнорировать команду, если та была абсолютно некорректна (например, состояла из одного байта).

Структура R-TPDU:

| Код | Длина | Описание |

| Data | Lr | Данные ответа |

| SW1 | 1 | Статусный байт 1 |

| SW2 | 1 | Статусный байт 2 |

6. Файловая структура

1. Master file (MF) — корень.

2. Dedicated files (DF) — обыкновенные папки.

3. Elementary files (EF) делятся на:

— Transparent EF — состоят из последовательности байтов,

— Linear fixed EF — состоят из последовательности записей одинакового размера,

— Cyclic EF — тоже самое, но при достижении конца файла, следующая запись начинается с нулевой записи, по кругу.

Восстановление информации с SIM карт. Повреждения и устройства считывания

Отличие файловой системы SIM карт от подобной структуры накопителей другого типа значительны, но причины потери важных данных схожи и однотипны. Для того чтобы полноценно отреставрировать поврежденную информацию расположенную на SIMке пользователю понадобиться специальное устройство считывание, которое обеспечит полный доступ к карте посредствам ISO команд.

7. Примеры команд

1) SELECT

До совершения операции над файлом необходимо сначала его выбрать. Вначале нужно выбрать папку DFTELECOM.

Отправка заголовка команды SELECT:

Ответ — статусный байт:

A4 (повторяет байт инструкции)

Отправка тела команды:

7F 10 (ID данной папки)

Схожим образом выбираем EFSMS.

2) READ RECORD

После того, как мы выбрали файл, содержащий все смс, можно попробовать прочитать одну из них.

Отправка заголовка команды READ RECORD:

A0 B2 01 04 B0 (01 — порядковый номер смс)

B2 07 07 91 97 62 92 90 90 F0 11 FF 04 81 21 43 00 08 FF 08 04 45 04 30 04 31 04 40 FF FF FF

FF FF FF FF FF FF FF FF FF FF FF FF FF FF FF FF FF FF FF FF FF FF FF FF FF FF FF FF FF FF FF FF FF FF

FF FF FF FF FF FF FF FF FF FF FF FF FF FF FF FF FF FF FF FF FF FF FF FF FF FF FF FF FF FF FF FF FF FF

FF FF FF FF FF FF FF FF FF FF FF FF FF FF FF FF FF FF FF FF FF FF FF FF FF FF FF FF FF FF FF FF FF FF

FF FF FF FF FF FF FF FF FF FF FF FF FF FF FF FF FF FF FF FF FF FF FF FF FF FF FF FF FF FF FF FF FF FF

FF FF FF FF FF FF FF FF FF FF 90 00

Возьмем слово «hi».

| h | i | |

| 68 | 69 | Смотрим в UTF-8. |

| 0110 1000 | 0110 1001 | Преобразуем в двоичный код. |

| 1110 1000 | 0011 0100 | Дополняем старший байт младшими битами следующего байта. |

| E8 | 34 | Именно так будет выглядеть «hi» в 7-битной кодировке. |

3) UPDATE RECORD

Отправка заголовка команды UPDATE RECORD:

A0 DC 02 04 B0 (02 — порядковый номер смс)

Ответ — статусный байт:

DC (повторяет байт инструкции)

Далее отправляется тело команды в соответствии с табл.3.

Что еще сохраняется и не сохраняется на SIM-карте?

8. Программно-аппаратная реализация

В качестве аппаратной реализации была выбрана ПЛИС Altera DE1, т.к. курсач сдавать надо это замечательная плата для небольших проектов. Весь проект писали я и Breaknus, на VHDL и C. Среды разработок — Quartus II и Eclipse.

Разъем сим-карты припаян к пяти проводам IDE-шины. Плата имеет внутренние pull-up резисторы.

Краткая схема работы проекта:

Для ввода/вывода данных был собран NIOS II процессор. После ввода команды в консоли NIOS’а, она преобразуется в шестнадцатеричный код и передается побайтово в vhdl-блок. В этом блоке команда передается согласно протоколу T0 на I/O симки. После приема ответа блок передает его в NIOS, и ответ выводится в NIOS консоль. Активация/деактивация карты выбирается переключателем на плате. Нужные временные рамки для активации/деактивации, а также частота синхронизации карты обеспечиваются vhdl-блоком.

Благодарности

Хочу выразить благодарность Сухинину Борису Михайловичу. Именно он познакомил нас с миром ПЛИС на замечательных лабораторных и находил время отвечать на наши вопросы.

Читайте также: